Термин «цифровое 11 сентября» давно стал главным жупелом компьютерной безопасности. Он хорошо передаёт суть (так принято обозначать скоординированную атаку на ИТ-инфраструктуру, повлекшую паралич деловой и промышленной активности, разрушения и/или жертвы среди гражданского населения), но и по сей день остаётся во многом теоретическим. Не все даже верят в осуществимость такого сценария: одно дело вывести из строя отдельную персоналку или сервер, совсем другое — задеть последствиями людей и объекты, от компьютеров напрямую не зависящие.

Но вот что интересно: одновременно со сторонниками и противниками этой теории, ломающими копья в политических баталиях, существует сравнительно небольшая группа граждан, которые не спорят, а просто живут в условиях перманентного цифрового катаклизма. Я говорю о Южной Корее, в эти дни и часы как раз восстанавливающейся после очередного масштабного кибернетического удара по гражданской инфраструктуре.

В 2 часа дня в среду, 20 марта, минимум полдюжины южнокорейских крупнейших банков и телекомпаний подверглись компьютерной атаке, вынудившей их прервать работу или по крайней мере переключиться на особый режим выполнения своих обязанностей. Позже было подсчитано, что за несколько минут свыше 30 тысяч компьютеров отключились от локальных сетей и Интернета, либо оказались непосредственно выведены из строя. Подвергшиеся атаке финансовые учреждения были вынуждены отключить функции интернет-банкинга, решать вопрос с отказавшимися работать тысячами банкоматов, восстанавливать нарушенные связи с удалёнными отделениями. Тогда как телекомпании старались продолжать вещание несмотря на отключившиеся студийные компьютеры. Газетные заголовки первых часов звучали панически: никто не понимал, что вызвало паралич ИТ-систем и каковы масштабы происшедшего. Но даже в те ранние часы уже было понятно, что случай беспрецедентный. Черные хакеры повредили и вывели из строя не правительственные или военные веб-сайты, не сайты газет, министерств и ведомств, а элементы, имеющие непосредственную ценность для обывателя.

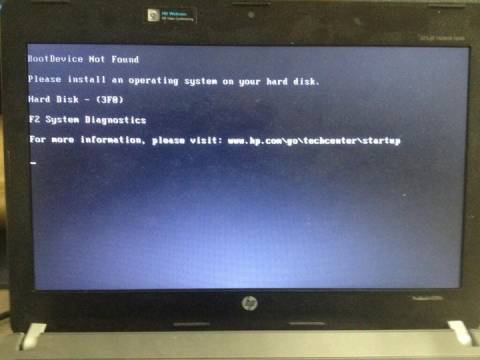

Такую картинку увидели тысячи сотрудников южнокорейских банков и телестанций на своих дисплеях днём 20 марта. Антивирусы в большинстве своём не помогли.

Первым вопросом, которым задалась и пресса, и специалисты, занимавшиеся восстановлением, был вопрос — как? Уже в течение суток на компьютерах поражённых учреждений выявили несколько (кто говорит о четырёх, кто — о девяти) подозрительных программ, вероятно, использованных в ходе цифрового теракта. Одна из этих закладок, дождавшись определённого часа, уничтожала MBR-сектора на всех доступных накопителях и перезагружала компьютеры, превращая их в бесполезную груду железа. Именно она вызвала самые масштабные поражения. Другая закладка пыталась атаковать UNIX-совместимые машины и уничтожать системные файлы на них. Проблема в том, что ни одна из обнаруженных программ не была достаточно функциональна, чтобы вызвать ещё и отключение атакованных компаний от Интернет. Так что, по всей видимости, злоумышленниками была проведена одновременная атака на ключевые узлы локальных корпоративных сетей или южнокорейских интернет-провайдеров. Чересчур трудоёмкая работа для ковбоя-одиночки и даже группы взломщиков, действующих ради славы или из любопытства.

По поводу того, как долго готовилась акция и сколько времени потребуется на устранение последствий, мнения сильно разошлись. За день до атаки специалисты Trend Micro отловили в почте одного из своих южнокорейских клиентов (тоже крупного банка) письмо с трояном — пытавшимся скачать как раз те программы, что позже будут обнаружены на поражённых компьютерах. Однако есть и версия, что подготовка к цифровому удару велась неспешно: размер зоны поражения заставляет предположить, что «логические бомбы» закладывались на протяжении нескольких месяцев. Оперативно же восстановить работу повреждённых ИТ-систем в полном объёме удалось только на части объектов. Внутренние сети некоторых жертв (в частности, государственной телерадиовещательной компании KBS) и сейчас ещё «лежат», на ремонт может потребоваться до недели.

Второй большой вопрос — кто? Гадать тут на первый взгляд нужды не было: Южная Корея переживает сейчас очередной кризис в отношениях со своей северной сестрой. За несколько предыдущих недель Северная Корея успела разорвать договор о ненападении, обвинить юг в нагнетании напряжённости совместными учениями с США, пригрозить Соединённым Штатам атомной бомбой и т.д. Помимо прочего в вину Южной Корее вменялась атака на единственного северокорейского интернет-провайдера, ставшая причиной полуторасуточного отключения правительственных веб-сайтов. Пхеньян пообещал ответный удар — и, очевидно, его нанёс.

Тут следует заметить, что Запад и Южная Корея свято верят в существование северокорейских «кибервооружённых сил». Якобы, Пхеньян содержит многотысячный штат ИТ-специалистов (в их числе несколько сотен «боевых хакеров») тренируя их как защите, так и интернет-шпионажу, и приёмам киберагрессии. И всё чаще играет своими цифровыми мускулами, метя главным образом в гражданские и военные южнокорейские объекты. Правда, прямых доказательств наличия у Ким Чен Ына «кибернетического спецназа» нет (есть только умозаключения на основе анализа интернет-трафика, да свидетельств редких перебежчиков), но это никого не смущает: пресса с лёгкостью приписывает Пхеньяну «тысячи интернет-атак», совершенных за последние годы.

Что ж, случившееся на этой неделе тоже ясности не добавляет. Могла ли Северная Корея устроить цифровой теракт такого масштаба? Пожалуй, могла — говорят специалисты по ИТ-безопасности. От неё даже следует ожидать подобного, поскольку войну она всё равно вести не в состоянии (ну нет у неё денег!), а нагонять страх, ломая чужие компьютеры, намного дешевле, нежели бряцать настоящим оружием — знаете, организуя атомные испытания и полёты ракет. Однако всё это опять же рассуждения, тогда как прямых улик и на сей раз не найдено (по крайней мере на текущий час). IP-след, как выяснилось, ведёт в Китай (через серверы в КНР, якобы, Пхеньян и проводит свои атаки), но этот факт тоже мало что значит: IP-адрес это вам не ДНК. Подробный анализ обнаруженных программ, предположительно, прольёт свет на авторство, но занять может несколько месяцев. До тех пор вопрос «кто?» лучше считать открытым.

Пожалуй, самое ценное в этой истории не имена террористов и даже не точный механизм. Самое ценное — это реакция властей, бизнеса и обывателей Южной Кореи на произошедшее. Южнокорейцы сталкиваются с более-менее крупными киберинцидентами практически каждый год (только за последние пять лет их было минимум четыре) и к настоящему моменту выработали своеобразный иммунитет. Пока западная пресса брызгала слюной, пока антивирусные компании занимались обычным перетягиванием одеяла (как и всегда, они не смогли даже дать общего названия вирусу, стиравшему содержимое винчестеров: Symantec назвала его Trojan.Jokra, Sophos — DarkSeoul), армия Южной Кореи была переведена в режим повышенной опасности, государственные структуры, контролирующие коммуникации, увеличили число сотрудников, наблюдающих за ситуацией, госучреждениям и бизнесу были разосланы программы-антидоты. Не получилось разжечь панику и среди населения, и среди инвесторов: национальные биржевые индексы кратковременно и едва заметно просели, но быстро наверстали просадку.

Глядя на эту спокойную, планомерную работу, поневоле начинаешь уважать южнокорейцев. Говорят, национальную систему кибербезопасности они строили по образу и подобию американской, но, похоже, в плане накопленного опыта теперь дадут фору даже заокеанским коллегам. А вот каково придётся России, если, скажем, сегодня в два пополудни будут выжжены винчестеры и отрезаны банкоматы Сбербанка, Газпромбанка, ВТБ, а дикторы «Первого канала», «России», «НТВ» окажутся перед пустыми мониторами? Как считаете, мы продемонстрируем то же холодное спокойствие, что и миллионы простых южнокорейцев в среду?

Сомнительно, правда?

Главная страница

Главная страница

Регистрация

Регистрация

Вход

Вход

Вверх

Вверх

На главную

На главную